Появился новый — очень удобный! — способ читать «Медузу» без VPN. Все необходимое уже есть в вашем браузере Простая инструкция, которая может помочь обмануть Роскомнадзор

Начнем с очень простой инструкции

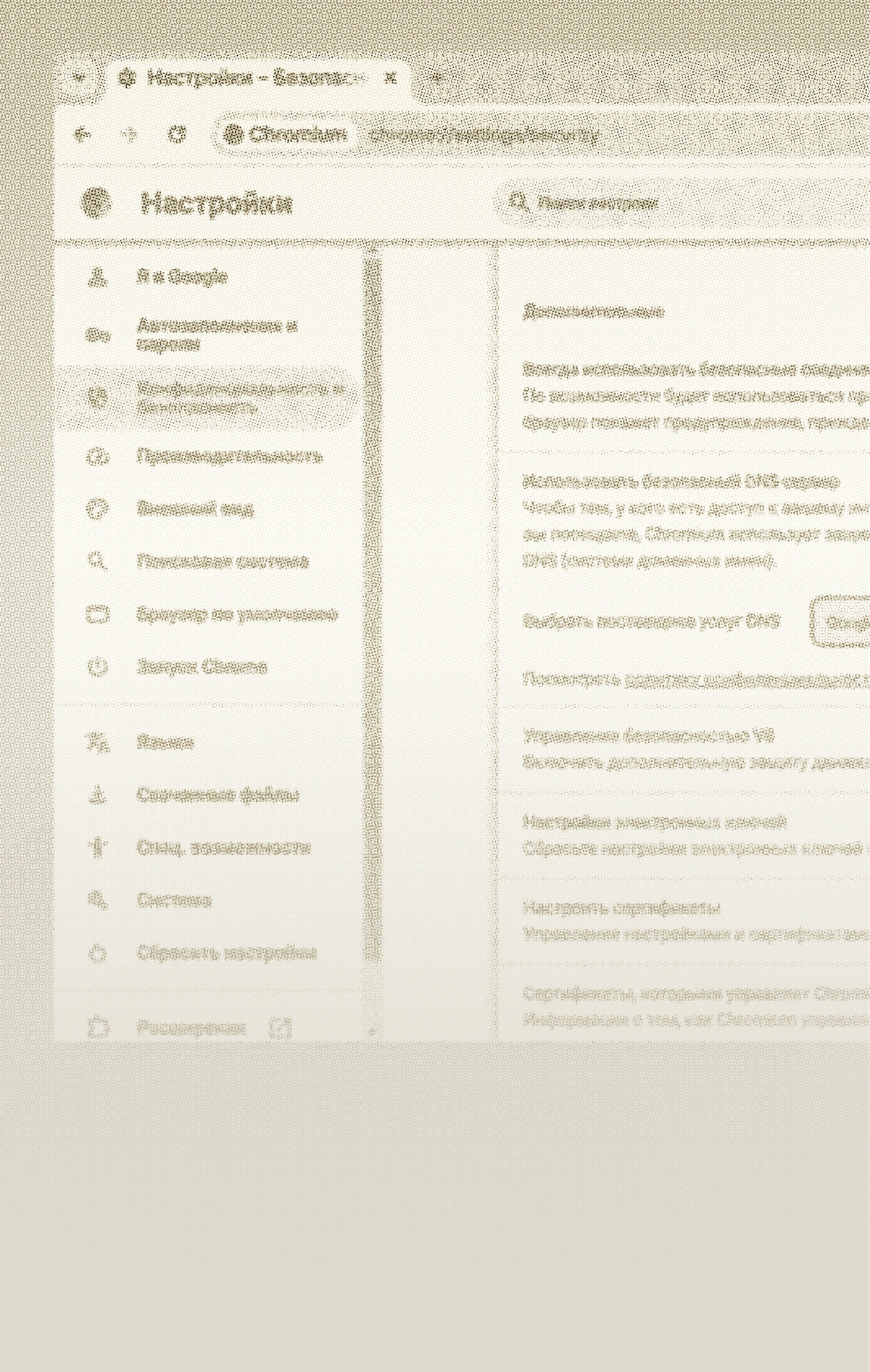

Что делать в Google Chrome (и прочих браузерах на основе Chromium):

- Зайдите в «Настройки» (Settings).

- Выберите слева раздел «Конфиденциальность и безопасность» (Privacy and security).

- Нажмите на «Безопасность» (Security).

- Проверьте, чтобы была включена опция «Использовать безопасный DNS-сервер» (Use secure DNS).

- В выпадающем меню «Выбрать поставщика услуг DNS» (Select DNS provider) воспользуйтесь любым предустановленным вариантом.

- Откройте сайт meduza.io.

Зайдите в «Настройки» (Settings) в верхнем правом углу

Выберите слева раздел «Конфиденциальность и безопасность» (Privacy and security)

Нажмите на «Безопасность» (Security)

Проверьте, чтобы была включена опция «Использовать безопасный DNS-сервер» (Use secure DNS). В выпадающем меню «Выбрать поставщика услуг DNS» (Select DNS provider) воспользуйтесь любым предустановленным вариантом

Что делать в Mozilla Firefox:

- Зайдите в «Настройки» (Settings).

- Выберите слева раздел «Приватность и защита» (Privacy & Security).

- Внизу страницы найдите «DNS через HTTPS» (DNS over HTTPS).

- Выберите там «Повышенную защиту» (Increased Protection) или «Максимальную защиту» (Max Protection).

- Откройте сайт meduza.io.

Зайдите в «Настройки» (Settings) в верхнем правом углу

Выберите слева раздел «Приватность и защита» (Privacy & Security)

Внизу страницы найдите «DNS через HTTPS» (DNS over HTTPS). Выберите там «Повышенную защиту» (Increased Protection) или «Максимальную защиту» (Max Protection)

Что мы только что сделали и почему это работает?

Максимально коротко. Ваш браузер благодаря новому DNS-серверу может открывать сайты, которые вместо обычного защищенного соединения поддерживают стандарт TLS Encrypted Client Hello. Раньше чувствительная информация о домене открываемого сайта передавалась открытым текстом в Server Name Indication — расширении криптографического протокола TLS. Это позволяло интернет-цензору эффективно блокировать доступ к отдельным сайтам. Теперь эта информация шифруется.

А теперь — чуть подробнее. Как сейчас блокируется доступ к интернет-сайтам?

Самыми разными способами. Например, это может быть блокировка по доменному имени сайта. Или по IP-адресам серверов, на которых размещены нежелательные сайты.

Если на хостинге по одному или нескольким IP-адресам размещаются много разных сайтов, то интернет-цензор все равно может выборочно блокировать отдельные ресурсы. Даже если используется HTTPS-протокол, то есть соединение между браузером и сайтом зашифровано. Все дело в том, что браузер в самом первом сообщении (Client Hello) в открытом виде передает данные о домене открываемого сайта. Его можно найти в Server Name Indication (SNI) — расширении криптографического протокола TLS.

Именно таким образом Роскомнадзор организует замедление YouTube: определяет по SNI обращение к сервису — и перестает пропускать пакеты с данными при достижении определенного лимита.

Что такое Encrypted Client Hello?

Это новая технология, разработка которой еще не завершена. Формально она описана пока только в виде черновика интернет-стандарта. Но ее уже поддерживают все основные веб-браузеры.

Encrypted Client Hello (ECH) шифрует информацию о запрашиваемом домене, которая раньше передавалась в открытом виде через SNI, и прочие метаданные TLS-соединения.

Осенью 2023 года компания Cloudflare ненадолго включила поддержку ECH в своей сети доставки контента. Но вскоре запретила использовать технологию без подробного объяснения причин. А осенью 2024-го — снова позволила клиентам использовать ECH.

А зачем нужно менять настройки DNS?

- Во-первых, чтобы сведения о запрошенных доменах тоже шифровались, а не передавались в открытом виде. В противном случае интернет-цензор может заблокировать доступ к сайту по DNS: перестанет разрешать запросы к определенным доменным именам или начнет перенаправлять их на другие сайты.

- Во-вторых, современные DNS-серверы поддерживают новые типы записей, описанные в RFC 9460. Именно через такие записи распространяются ключи шифрования, необходимые ECH для сокрытия доменного имени в SNI и прочих метаданных.

То есть сайты, использующие ECH, невозможно заблокировать?

К сожалению, не совсем так. Интернет-цензор всегда может просто заблокировать весь хостинг и DNS-сервисы, поддерживающие механизм ECH. Но у такого решения будут свои издержки в виде попутной блокировки сайтов, доступ к которым не планировалось ограничивать.

Для выборочной же блокировки соединений с конкретными сайтами придется ориентироваться на некоторые косвенные признаки. Если цензор сможет выявить корреляцию между такими признаками и запрещенными сайтами, то индивидуальная блокировка снова сможет стать эффективной.

Как узнать, точно ли мой браузер поддерживает ECH?

Можно пройти в вашем браузере тест, созданный Cloudflare. Или загрузить аналогичную страницу от разработчиков DEfO — проекта для продвижения поддержки ECH в OpenSSL.

Как понять, пользуется ли конкретный сайт ECH?

- Проект DEfO создал отдельный инструмент для оценки использования сайтами ECH. Нужно только ввести нужное доменное имя в соответствующее поле. Или поискать его в предыдущих результатах проверки.

- Можно также самостоятельно проверить DNS-записи сайта, например, воспользовавшись сервисом Google. В качестве типа записи нужно выбрать HTTPS. И на открывшейся странице поискать «ech=» с последующей длинной строкой символов: это необходимые параметры для Encrypted Client Hello в кодировке base64.

- Если у вас браузер Mozilla Firefox, вы можете установить расширение OhMyECH — ECH Indicator. Оно добавит в адресную строку индикатор, который позволит установить факт использования ECH.

- Кроме того, опытные пользователи могут захватить трафик на своем устройстве и проанализировать его в Wireshark. Начиная с версии 4.2.0, он умеет отфильтровывать сообщения с ECH.

Денис Дмитриев

Что это за варианты?

OpenDNS, CleanBrowsing (Family Filter), Cloudflare (1.1.1.1) или Google (Public DNS).

Как мы об этом узнали?

На этот факт внимание редакции «Медузы» обратил ValdikSS, основатель проекта для обхода блокировок GoodbyeDPI. За что мы говорим ему спасибо!

А это что такое?

Wireshark — это популярный анализатор сетевых протоколов с открытым исходным кодом. Он позволяет захватывать и интерактивно просматривать трафик, предоставляя детальную информацию о каждом пакете данных. Wireshark широко используется для диагностики проблем в сети, анализа безопасности и изучения сетевых протоколов.

Что это такое?

OpenSSL — это криптографическая библиотека с открытым исходным кодом, реализующая протоколы SSL и TLS. Она предоставляет инструменты для шифрования, создания цифровых сертификатов и обеспечения безопасной передачи данных по сети. OpenSSL широко используется в веб-серверах, приложениях и других системах для защиты конфиденциальности и целостности информации.

Что это?

RFC (Request for Comments) — это серия документов, содержащих технические спецификации и стандарты для интернета и связанных технологий. Эти документы публикуются Инженерным советом интернета (IETF) и служат основой для разработки и внедрения сетевых протоколов и технологий.

Это тоже браузер?

Да. Chromium — это веб-браузер с открытым исходным кодом, разработанный Google. Он служит основой для популярного Google Chrome, а также используется другими компаниями для создания своих браузеров, таких как Microsoft Edge, Opera и Brave.